In unserer digitalisierten Welt hat der Fortschritt in der Künstlichen Intelligenz viele Vorteile gebracht, doch mit ihm steigt auch die Gefahr von raffinierten Betrugsversuchen.

Hier stelle ich mir oft die Frage: Wie kann man sich effektiv schützen?

Die Methoden sind vielfältig: Von nachgeahmten Schreibstilen über gefälschte Webseiten bis hin zu geklonten Stimmen und Video-Botschaften, die Identitäten stehlen.

Arten von Betrug

Ich sehe im Wesentlichen drei Hauptarten des Betrugs:

- Direkter Betrug: Hier wird man direkt um Geld oder Daten gebeten.

- Indirekter Betrug: Du wirst Teil eines größeren Schemas, wie zum Beispiel bei der Nutzung deines Smartphones für DDoS-Attacken, ohne dass du es merkst.

- Datendiebstahl: Deine persönlichen Daten werden gestohlen und verkauft, oft ohne sofortige offensichtliche Auswirkungen für dich.

Warnsignale für Betrug

Nach meiner Erfahrung sind zwei Signale besonders alarmierend:

- Druck zu schnellem Handeln: Oft wird man aufgefordert, schnell zu handeln, um vermeintliche Probleme zu lösen oder „Angebote“ zu nutzen.

- Zu gute Angebote: Wenn etwas zu schön klingt, um wahr zu sein, dann ist es das wahrscheinlich auch.

Prüfung verdächtiger Links

Ich empfehle dringend, verdächtige Links nicht unüberlegt zu öffnen. Am sichersten überprüft man Links auf einem Desktop-Rechner, da man hier die Ziel-URL der Links schneller erkennt.:

- Führe den Mauszeiger über den Link, um die URL in der Statusleiste des Browsers zu sehen, ohne den Link anzuklicken.

- Nutze die Webversion von Messenger-Diensten, um die Ziel-URL zu überprüfen. In der Webversion, wird diese ebenfalls im Browser angezeigt.

Wie vor Betrug schützen?

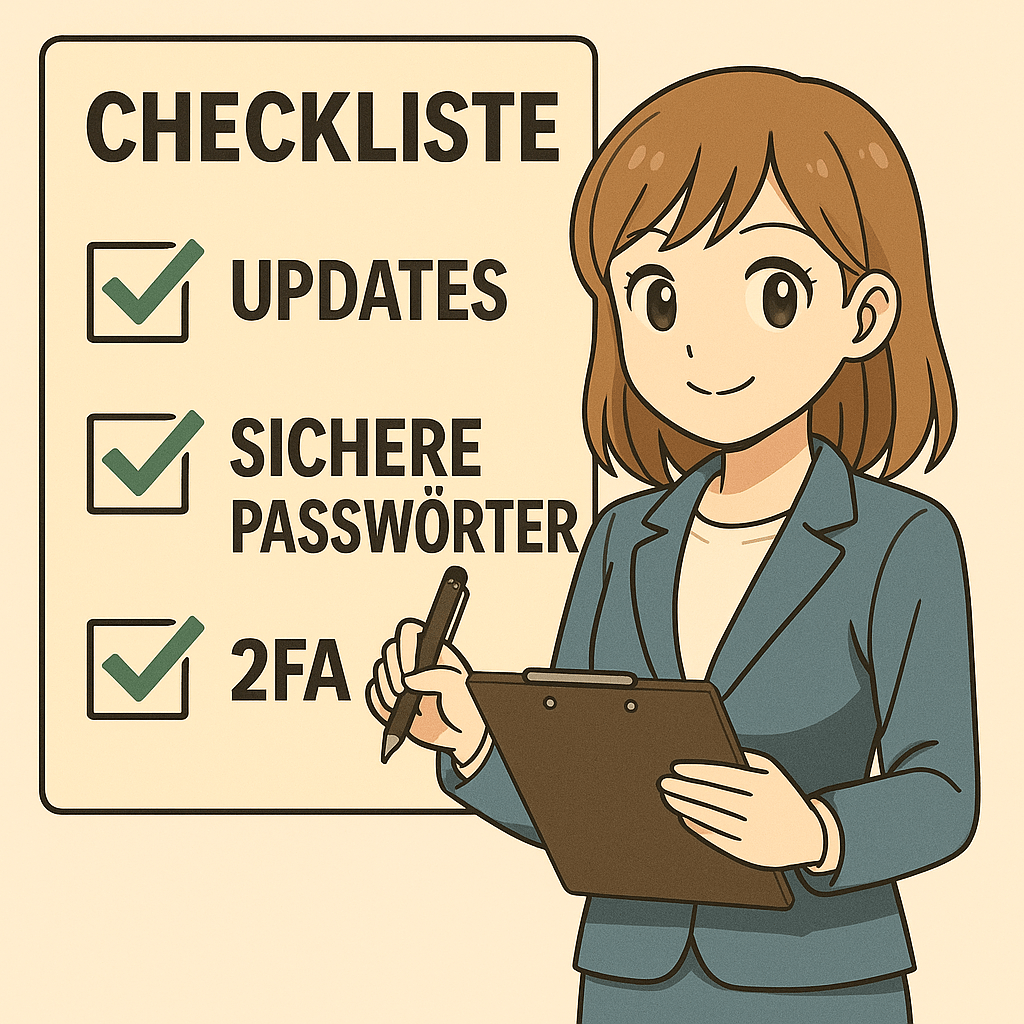

Ich rate, sich regelmäßig mit neuen Betrugsmethoden auseinanderzusetzen. Betrüger entwickeln ständig neue Techniken, aber oft folgen sie erkennbaren Mustern. Durch ständige Aufmerksamkeit und ein wenig gesundes Misstrauen kannst du dich und dein direktes Umfeld vor den meisten Betrugsversuchen schützen. Hier deswegen ein paar Best Practices von mir:

KI nutzen, um Betrug zu enttarnen

Die KI’s sind in der Zwischenzeit sehr gut darin, Betrug zu entlarven.

Dies funktioniert natürlich nur, wenn du auch die Möglichkeit hast, KI einzusetzen und eine Betrugsmasche zu enttarnen oder verifizieren zu lassen.

Dies geht meistens nur, wenn der Betrug auf schriftlicher Ebene, also über E-Mail oder Social-Accounts, bei dir eingegangen ist.

So setzt du es um:

- Kopiere den Schriftverkehr in die Zwischenablage oder mache einen Screenshot.

- Verwende den folgenden prompt + den Schriftverkehr oder den Screenshot in einer KI deiner Wahl

- Lass die KI die Informationen prüfen

Analysiere diese Nachricht auf Betrugsmerkmale und gib mir eine Risikobewertung (Niedrig/Mittel/Hoch). Prüfe: 1) Künstliche Dringlichkeit oder Drohungen, 2) Legitimität des Absenders/der Domain, 3) Aufforderung zur Dateneingabe oder verdächtige Links, 4) Sprachqualität und unprofessionelle Formulierungen, 5) Wie spezifisch sind die Informationen (Name, Transaktions-ID vs. "Lieber Kunde"). Gib mir konkrete Gründe für deine Einschätzung und sage mir, wie ich die Echtheit verifizieren kann.

[HIER DEINE VERDÄCHTIGE NACHRICHT EINFÜGEN]Persönliche Erinnerungen als Schutz vor Deepfake

Meiner Meinung nach ist eine der effektivsten Methoden, sich vor Deepfake-Betrug zu schützen, die Nutzung persönlicher Erinnerungen und gemeinsamer Erlebnisse:

- Warum es wirkt: Betrüger können leicht Daten sammeln, aber die Tiefe echter persönlicher Erfahrungen und gemeinsamer Erinnerungen zu replizieren, ist eine enorme Herausforderung für sie. Diese Art von Informationen ist in der Regel nicht öffentlich zugänglich und daher schwer zu fälschen.

- Wie es angewendet wird: Wenn du von jemandem kontaktiert wirst, den du kennst und der um schnelle Hilfe bittet (insbesondere finanziell), stelle Fragen zu Ereignissen, die nur ihr beide kennt. Erwähne spezifische Details, die schwer zu erraten sind.

Bevor du diesen Schutz aber nutzen kannst, informiere dein Umfeld proaktiv über diese Methode, damit sie nicht überrascht sind, wenn du im Zweifelsfall nach Erinnerungen fragst. Dies erhöht die allgemeine Wachsamkeit und Sicherheit in deinem sozialen Kreis.

Abschlussgedanken

Internet Betrugsmaschen

In diesem Abschnitt werde ich gut gemachte Betrugsmaschen immer wieder mal ergänzen, wenn mir diese über den Weg laufen oder ich Informationen dazu von Bekannten erhalten habe.

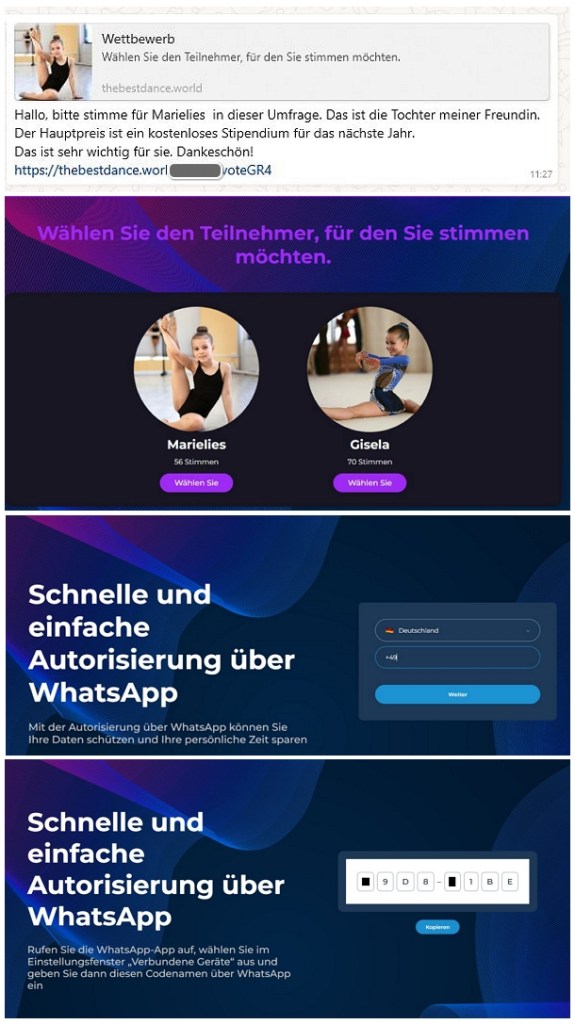

Betrug: Social Engineering beim Fake-Voting-Wettbewerb

Eigentlich wirkt alles harmlos: „Stimme doch schnell für die Tochter meiner Freundin ab.“ Genau da setzt Social Engineering an: Emotionen werden ausgenutzt, damit wir ohne Nachzudenken handeln. Doch hinter der vermeintlich seriösen Voting-Seite steckt ein gefährlicher Trick, der direkt in dein WhatsApp-Konto führt.

So läuft die Masche ab:

- Persönliche Bitte über WhatsApp oder Messenger („Hilf doch kurz…“)

- Klick auf eine professionell gemachte Fake-Seite

- Eingabe der Telefonnummer für die angebliche „Stimmverifizierung“

- Aufforderung, einen WhatsApp-Code über „Verknüpfte Geräte“ einzugeben

- Ergebnis: Betrüger übernehmen dein WhatsApp, inklusive Chats, Kontakte und Identität

Die Konsequenz: Deine komplette WhatsApp-Identität ist kompromittiert und kann für weitere Betrugsaktionen missbraucht werden.

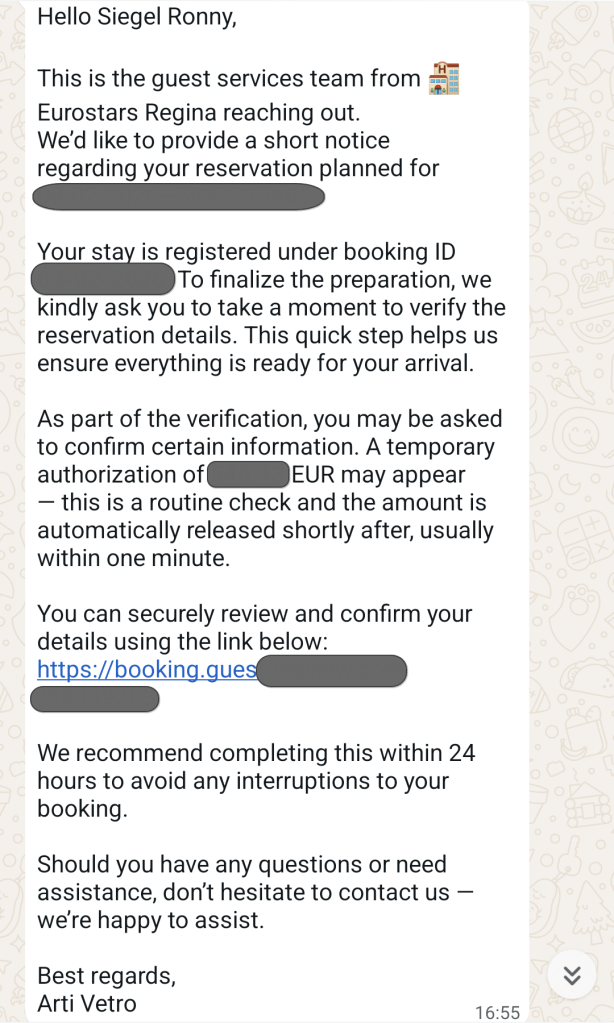

Betrug: Verwendung von gestohlenen Daten, um Geld abzuschöpfen

Dieser Betrug ist wirklich ein extrem gut gemachter Phishing-Betrug. Er weiß sehr viel über deine geplanten Absichten, hatte Zugriff auf alle relevanten Daten und kann dich somit mit direktem Bezug auf diese Daten anschreiben.

Wie funktioniert er?

- Du erhältst eine Nachricht über WhatsApp mit Daten einer tatsächlichen Buchung.

- Du wirst gebeten, über einen Link deine Zahlung noch einmal zu verifizieren.

- Es wird gleich erwähnt, dass es nur eine kurzfristige Zahlungsfreigabe geben wird mit anschließender Rückbuchung und dies nur der Verifizierung dient.

- Du wirst gebeten, innerhalb von 24 Stunden zu reagieren und diese Verifizierung durchzuführen.

- Ergebnis: Du hast für eine Leistung, die du noch nicht in Anspruch genommen hast, an einen Dritten bezahlt.

Konsequenz: Du hast für eine Leistung doppelt bezahlt und kannst das Geld nicht zurückfordern oder irgendjemandem in Rechnung stellen. Grund dafür ist, dass du selbst die Zahlung veranlasst und freigegeben hast. Dafür haftet keine Bank und keine Institution.